Quelle est la principale différence entre Privilege Access Management (PAM) et Principle of Least Privilege (PoLP) ?

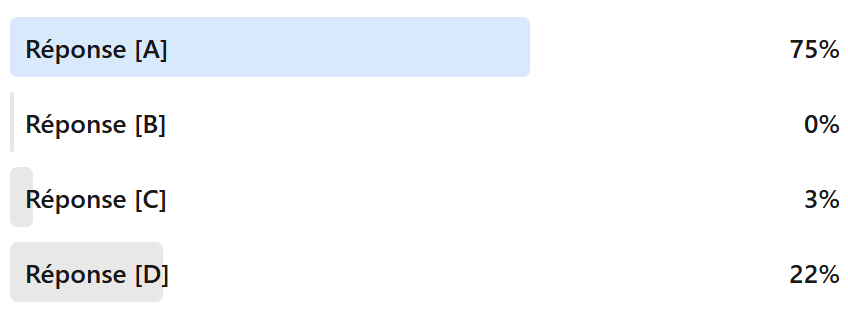

[A] La PAM se concentre sur la sécurisation et la gestion des comptes ayant des autorisations élevées tandis que le PoLP est un principe qui consiste à n’accorder que les permissions minimales nécessaires aux utilisateurs et administrateurs.

[B] Le PoLP st mis en œuvre par la rotation des tâches tandis que la PAM est mise en œuvre par des accords de niveau de service (SLA).

[C] Le PoLP s’applique uniquement aux utilisateurs finaux tandis que la PAM s’applique aux comptes administrateurs.

[D] La PAM vise à réduire le nombre de comptes à privilèges tandis que le PoLP privilège vise à réduire les privilèges.

✅ Proposition [A] : La PAM se concentre sur la sécurisation, le contrôle et la supervision des comptes à privilèges, tandis que le PoLP est un principe de sécurité fondamental qui impose de n’accorder que les permissions strictement nécessaires aux utilisateurs, administrateurs, systèmes et processus.

Proposition [B] : La rotation des tâches (job rotation) concerne la séparation des fonctions. D’autre part, les SLA n’ont aucun lien direct avec la PAM

Proposition [C] : Le principe du moindre privilège ne s’applique pas uniquement aux utilisateurs finaux : il concerne également les administrateurs, les comptes de service, les applications et les processus système.

Proposition [D] : La réduction du nombre de comptes à privilèges peut être un effet indirect d’une solution PAM, mais ce n’est pas son objectif principal. Le PoLP, quant à lui, ne vise pas à réduire arbitrairement les privilèges mais à les limiter au strict nécessaire en fonction du besoin opérationnel.

La bonne réponse est la proposition [A]

⛔ STOP au stress pour l’examen CISSP : avec nos formules Silver et Gold, le passage de l’examen officiel est inclus et vous bénéficiez même d’une seconde tentative gratuite 🆓 en cas d’échec !

🎓 Votre réussite commence ici : https://www.verisafe.fr/formation-cissp

Pour en savoir plus sur l’IAM et le contrôle d’accès, nous vous recommandons de suivre le module n°15 de notre formation CISSP en distanciel.

Questions et réponses rédigées par VERISAFE selon le programme officiel du CISSP actuellement en vigueur

© VERISAFE – Utilisation ou reproduction (même partielle) strictement interdite sans l’accord écrit de VERISAFE